Sie haben wahrscheinlich gehört, den Ausdruck „brute-Konten.“ Aber vor allem der Begriff nicht haben , was es bedeutete. Zuerst lassen Sie uns sagen , dass es Benutzerkonten in Spiele, soziale Netzwerke, etc. , die illegal abgebaut worden sind, dass gebrochen oder gestohlen wird . Natürlich, dass eine solche Brute wie er funktioniert ein bisschen schwer zu verstehen, aber wir werden es versuchen zu tun. Aber lassen Sie uns zuerst verstehen, um das nächste Opfer von Hackern zu werden zu vermeiden.

Was ist ein brutaler, und wie Sie sich davor zu schützen

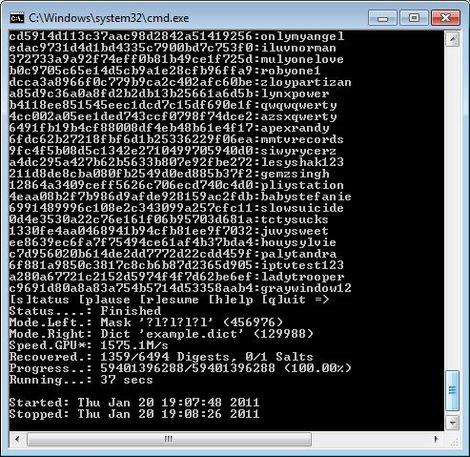

So gibt es eine spezielle Software, die die Methode der Auswahl von Kombinationen von Zahlen und Buchstaben erlaubt das korrekte Passwort an die bestehenden Logins, E-Mail zu finden, und so weiter .. Natürlich in solchen Programme eine Reihe von Funktionen haben. Je länger und komplexer zum Beispiel das Passwort, länger die er ausgewählt wird, kann alles so weit gehen, dass Brutus scheitern. Wie für die Zeit, hängt viel von der Verarbeitungsleistung Ausrüstung, Internet-Anschluss. Somit kann der Prozess von ein paar Minuten dauern und an einem Tag angezogen oder mehr.

Sie haben wahrscheinlich schon Zeit zu verstehen, was ein Brute-Konten. Wie für den Schutz, wie oben erwähnt, ist es wünschenswert, ein Passwort zu setzen, die schwer zu merken ist. Zum Beispiel RKGJH4hKn2. Wir können mit Sicherheit sagen, dass es ziemlich problematisch knacken. Außerdem sei daran erinnert, dass, zum Beispiel, haben viele der gleichen Buchstaben keine Wirkung, ebenso wie Zahlen. Alles sollte verstrickt und gemischt werden, ist es wünschenswert, Groß- und Kleinbuchstaben zu wechseln.

Was ist eine Basis für Brutus

Natürlich arbeitet das Programm nicht, wenn keine Daten vorhanden ist. Also, wenn es nichts zu Passwörtern wählen, das zu tun, dass es nicht. Basis – eine Reihe von Passwörtern und Logins. Die Weite dieser Liste ist, desto größer ist die Chance, dass das Konto gehackt wird. Viel hängt davon ab, welche Art von Kombinationen in ihm vorhanden sind, das heißt, es ist die gebildete gemacht wird, desto besser. Es sollte auch beachtet werden, dass die Basis nicht nur die Passwörter enthält, aber Benutzername als Brute-Force, die ins Englische übersetzt bedeutet „Brute-Force“ können beide gleichzeitig abholen.

Es sollte beachtet werden, dass die Datei selbst, in dem alle Datensätze gespeichert sind, groß genug ist. Die Mindestlänge einer Kombination – 3 Buchstaben und Zahlen, maximal – 16.08, je nach Programm und seine Version. Die Auswahl beginnt mit dem Buchstaben „A“ und endet mit dem letzten Buchstaben in Englisch oder Russisch Alphabeten. Das ist im Grunde alle die Informationen über die Datenbank, die Ihnen nützlich sein können.

Wer und warum?

Diese Frage ist schwierig, eindeutig zu beantworten. Menschen aus verschiedenen Gründen versuchen, in Konten zu brechen. Es kann nur Spaß machen, Wunsch anderer Leute Briefe zu lesen, ungültige Nachrichten zu senden, und so weiter. N. Die Sache ist, dass es illegal ist. Darüber hinaus kann das Tier einen echten Diebstahl betrachtet werden, sondern für sie zu beantworten. Es wird dringend empfohlen nicht in solchen Angelegenheiten zu engagieren empfohlen, zumal es manchmal eine Zeitverschwendung ist.

Auch wenn das Konto kompromittiert wurde, kann er schnell und einfach wiederhergestellt werden. Besonders einfach, es zu tun, wenn Sie echte Daten bei der Registrierung verwendet. Was uchotok in Eile erstellt, so dass sie dann wäre viel schwieriger, bringt wieder. Aber, wie die Praxis zeigt, sind solche Konten Hacker nicht geschätzt. Es macht keinen Sinn, von jemandem ein Konto oder Posten zu übernehmen, die nichts nützlich ist, und nicht noch einmal brauchen, darüber zu sprechen.

Wer in brutalen Gewalt beteiligt?

Es wird nicht überflüssig zu sagen, dass es durch so genannten Hacker getan. So viel zu den großen Einbrüche. Im Großen und Ganzen machen diese Leute Geld dafür selbst zu ernähren und es sehr geschickt tun. Eine Schaltung arbeitet wie folgt. Mit Hilfe von Brutus gewählt Benutzername und Passwort (eine bestimmte Menge), und dann der ganzen Sache in der Masse für den Verkauf an Kunden. Das heißt, selbst Hacker praktisch nicht verwenden, was sie bekamen illegal, aber einfach verkaufen. Aber, wer der Käufer ist, fragen Sie?

Es könnte jeder sein. Das einzige, was man sagen kann, ist, dass sie in dem Kauf von einer großen Anzahl von Konten tätig sind. Ferner werden diese Konten für den normalen Benutzer verkauft, die dann überrascht sind, dass er zurück zu seinem früheren Besitzer. Das gleiche gilt für persönliche Daten Zahlungssysteme (WebMoney, Qiwi). Darüber hinaus besteht die Möglichkeit, eine bestimmte Menge an Geld zu bekommen, kann diese Rechnung verkauft werden, dies gilt insbesondere in Fällen, in denen es teure Zertifikate sind die Kompetenz des Inhabers bestätigt.

Ein wenig über den Proxy-Server zu Brute-Force

Ein anständiger Hacker denken in erster Linie darüber, wie sie sich schützen können. Und da, was er tut völlig illegal ist, dann sollte es besondere Aufmerksamkeit geschenkt werden. Wir wissen bereits, dass eine solche Brute, und jetzt möchte ich sagen, wie der Proxy-Server. Er ließ während des Hacking von Konten unbemerkt bleiben. In einfachen Worten, ist IP-Adresse unbekannt. Dies ist der Haupt Schutz der Menschen in anderen Leuten Konten zu brechen.

Aber das ist nicht alles. Sobald das Konto kompromittiert wurde, müssen Sie auf sie gehen. Aber auch mit dem richtigen Benutzername und Passwort, manchmal ist es nicht einfach zu tun. Zum Beispiel beinhaltet die IP-Adresse ändern, einen Sicherheitscode per E-Mail oder Telefon zu senden, dieses System wurde von Valve, insbesondere für den Schutz ihres Produktes genannt Dampfs erfolgreich eingesetzt. Natürlich ist klar geworden, dass ein Proxy für Brutus. Deshalb können wir in jedes Konto ein und verursachen keine absolut keine Ahnung, dass ein Verbrechen perfekt macht.

Einige nützliche Ratschläge

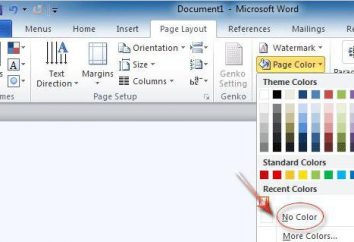

Es ist nicht notwendig, noch einmal zu wiederholen, dass das Passwort lang und komplex sein sollte. Es ist auch nicht ihr eigenes Konto an öffentlichen Orten empfohlen oder bei der Arbeit zu verwenden, wo Computer oder Laptop Vorteil von jemandem nehmen können. Erstens kann ein spezielles Spionageprogramm verwendet werden, das merkt ich, welche eine Taste drückt, wie Sie wissen, wird leicht sein, um das Passwort zu berechnen.

Aber das ist nicht alles, was Sie wissen müssen. Es ist ratsam, das Passwort nicht im Browser zu speichern, da sie abgefangen werden können. Es gibt Konten, wo der Eingang sofort SMS auf Ihrem Mobiltelefon mit Bestätigungscode kommt. Deshalb, wenn es darum geht, und man hatte nichts damit zu tun, dann wird Ihr Passwort ändern, und es ist ratsam, so schnell wie möglich zu handeln.

Was unterscheidet sich von der Brute-Checker?

Also, lassen Sie uns jetzt werden wir verstehen, was der Unterschied zwischen diesen beiden Konzepten ist. Also haben wir beschlossen, dass die Brute-Force ermöglicht es Ihnen, indem Sie einfach durchlaufen Wörterbuch (Datenbank) ein Login und Passwort zu wählen. Betrachten Sie das Beispiel in den Postdienst zu brechen. Zum Beispiel haben wir den Zugang, und was als nächstes zu tun? In der Regel über Konten in sozialen Netzwerken in Informationen interessiert ist, Online-Spiele, Zahlungssysteme und so weiter. N. So prüft das Prüforgan Ihr Passwort per E-Mail, die wir bereits im Zufall haben.

In einfachen Worten, wenn es das gleiche, wie das ist, die auf „Vkontakte“ gesetzt ist, dann sofort erkennen wir. Wir können feststellen, dass es uns an die Kopfschmerzen berauben. Folglich ist der Prozess automatisiert und erfordert wenig von unserer Beteiligung. Jetzt wissen Sie, was ein Tier und Checker, und wie diese Programme arbeiten.

Abschluss

Basierend auf dem Vorstehenden können wir einige Schlüsse ziehen. Konto sollte nur auf einem PC verwendet werden, wenn der Zugriff von Unbefugten ausgeschlossen ist. Das gleiche gilt für Verbindungen mit dem kostenlosen Wi-Fi, da gibt es eine Wahrscheinlichkeit, den Datenstrom des Abfangens und dann Ihr Konto stehlen. Da Sie bereits wissen , was das Programm ist brutaler, und verteidigen , dann wird es viel einfacher sein. Wie sie sagen, die sind uns bewusst, dass scharf geschaltet ist. Denken Sie daran, das ist, wie Sie Ihre uchotka gut geschützt, es nur von Ihnen abhängt. Wenn Sie alles richtig gemacht haben, brauchen Sie nicht einmal mehr Sorgen zu machen, und es ist unwahrscheinlich, dass Sie wissen wollen, was ein Brute-Konto, und die Nuancen des Arbeitsprogramms.