Sicherheitspolitik in den Informationssystemen

Fragen der Sicherheit von Informationssystemen sind heute eines der wichtigsten Themen , die nicht nur der weltweit besten Programmierer auf der jährlichen Konferenz diskutiert, sondern auch in den Sitzungen der verschiedenen Firmen und Unternehmen. In dieser Ära der globalen Computerisierung aller Informationen und übersetzt in elektronische Sicherheitsrichtlinien begann eine dominierende Rolle in allen Unternehmen zu spielen, da die Erhaltung der Geschäftsgeheimnisse und vertrauliche Informationen ist sehr wichtig für den Erfolg und Chancen vor ihren Konkurrenten.

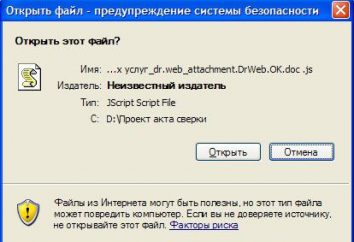

Die meisten Nutzer in der Welt sind in dem weltberühmten Windows-System arbeiten, die jedes Jahr eine eigene Software entwickelt, ist es sicherer und zuverlässiger zu machen. Doch leider erreichen eine vollständige Garantie der Erhaltung der Daten vor Manipulation und unbefugtem Zugriff und kann nicht sein, weil es wegen der großen Popularität, und die Popularität dieses Systems, viel Hacking fällt unter Windows. Aus diesem Grund ist die Sicherheitspolitik äußerst wichtig und IT-Abteilung eines jeden Unternehmens sollte sich vorrangig mit dieser Frage gegeben werden.

Einige großen Unternehmen und spezialisierte Firmen entscheiden, die Frage der Sicherheit in der folgenden Art und Weise: sie gründeten auf ihrer Computer-Technologie ist nicht Windows und andere Software (Linux, Unix, etc.). Dies reduziert nicht nur die Anzahl von Viren-Attacken, sondern auch die Wahrscheinlichkeit von Datendiebstahl, weil diese Rahmenapplikationen nicht sehr häufig bei gewöhnlichen Benutzern sind. Sicherheitsrichtlinien können dann auf einem hohen Niveau sein, aber das Unternehmen zusätzlich Kosten für die Ausbildung ihrer Mitarbeiter auf einem Linux-System zu arbeiten.

Apropos Windows dann wird sein Sicherheitsmodell basiert auf den Konzepten von Authentifizierung und Autorisierung, die nicht nur den Zugriff auf die lokalen Ressourcen des Unternehmens beschränken können, sondern auch genau alle zu verfolgen, die das System eingegeben. Die Benutzerauthentifizierung ist die Überprüfung seiner Identität und Berechtigung überprüft seine Rechte in Bezug auf den Zugang zu dem lokalen Computer oder einem bestimmten elektronischen Daten. Es ist bemerkenswert , dass die Windows – Sicherheitsrichtlinie auf dem NTLM – Protokoll basiert, sowie die neue Technologie der Datenverschlüsselung Encrypting File System (EFS). Trotz der Tatsache, dass es der öffentliche Schlüssel ist, zu knacken ein solches System schon schwierig genug ist, wie Microsofts Programmierer das Schutzsystem ständig aktualisieren durch Verbesserung und Ergänzung ihnen.

Ein großer Vorteil von Windows XP Professional ist ein Active Directory Active Directory, mit dem Sie die Benutzerregistrierung verwalten können, die Parameter der Zugriff auf die Daten ändern und sie an die festgelegten Grenzen zu beschränken, ist gezwungen, die Verbindung der einzelnen und so weiter zu schließen. Mit Policy Administrator richtigen Systemsicherheit kann hier sehr gut eingerichtet. Darüber hinaus gibt es auch eine Möglichkeit, die Kontrollliste der Verwendung (ACL) den Zugriff auf bestimmte Ressourcen hinzuzufügen oder zu entfernen, und die Änderungen zu verfolgen.

In der letzten Jahren Fälle von Industriespionage haben mehrmals erhöht, was darauf hindeutet , ferner , dass der Unternehmensleiter hat die vollständigste , die Sicherheit ihrer sensiblen Daten zu gewährleisten. Sicherheitspolitik Windows XP in dieser Hinsicht die vollste so dass alle über die notwendigen Informationen zur Verfügung zu stellen , wie inländische Entführung zu schützen, sowie von Eindringen von außen.

Es ist auch wichtig zu bedenken, dass 100% Garantie, dass Ihre Daten nicht niemanden geben, weil sie ständig im Netz sind Versuche und als einen bestimmte Benutzer und Datenbank von Unternehmen und Firmen Datendiebstahl zu durchdringen, so dass die IT-Abteilung muß ständig das Betriebssystem und das lokale Netzwerk überwacht .