Viele Benutzer von Computersystemen haben von einem solchen Konzept wie "sniffer" gehört. Was ist es aber, in vollem Umfang vorstellen, nicht alle. Darüber hinaus können wir heute eine sehr begrenzte Anzahl von Personen identifizieren, die wissen, wie und wo solche Programme und "Eisen" Ausrüstung verwendet werden. Lassen Sie uns versuchen, herauszufinden, was was ist.

Sniffer: was ist das?

Beginnen wir mit der Definition des Begriffs. Um das Herz der Sache zu bekommen, solltest du zuerst einfach das Wort "sniffer" übersetzen. Was ist das? In der wörtlichen Übersetzung des englischen Konzepts bedeutet sniffer "sniff".

In einfacheren Begriffen ist dies ein Programm oder eine Ausrüstung, die in der Lage ist, die notwendigen Informationen zu extrahieren, sei es externe Netzwerk-IP-Adressen, verschlüsselte Passwörter oder vertrauliche Daten, basierend auf einer Verkehrsanalyse in Form von Paketen von übermittelten oder empfangenen Daten im Netzwerk. Die Schnüffler selbst können sowohl für Schaden als auch für gut genutzt werden.

Die wichtigsten Arten von Schnüfflern

Wie für die grundlegenden Arten von Schnüfflern, muss es nicht unbedingt Software auf einem Computer-Terminal installiert sein oder als Online-Applet gemacht werden.

Es ist oft möglich, Schnüffler und in Form von "Eisen" Ausrüstung oder Komponenten, die sowohl Programm und physikalische Attribute kombinieren zu treffen. Darauf aufbauend sind die folgenden Arten von Schnüfflern die folgenden Typen:

- Software;

- Hardware;

- Software und Hardware;

- Online-Komponenten.

Mit der Grundklassifikation ist es auch möglich, die Teilung in Richtung der Analyse zu unterscheiden. Zum Beispiel ist der häufigste Typ der Passwort-Sniffer, dessen Hauptaufgabe aus den Datenpaketen von offenen oder verschlüsselten Zugangscodes zu jeglichen Informationen extrahiert. Es gibt Schnüffler, die ausschließlich die Berechnung der IP-Adressen eines bestimmten Terminals mit dem Zweck des Zugriffs auf den Computer des Benutzers und die darin gespeicherten Informationen übernehmen.

Wie funktioniert es

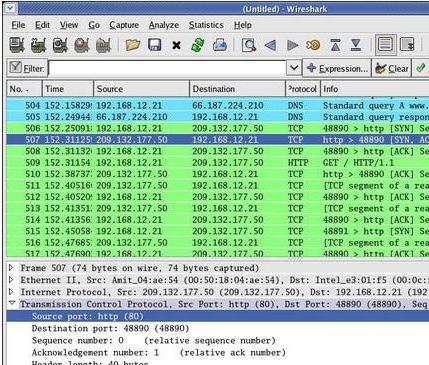

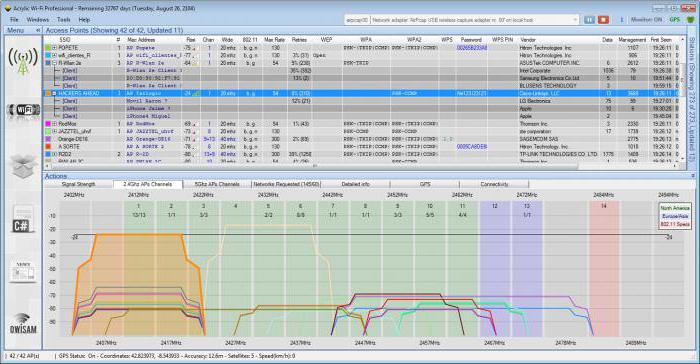

Die Technologie des Abhörens des Netzwerkverkehrs gilt ausschließlich für Netzwerke auf Basis von TCP / IP-Protokollen und die implementierte Verbindung über Ethernet-Netzwerkkarten. Drahtlose Netzwerke können auch analysiert werden, denn zunächst gibt es eine drahtgebundene Verbindung zu diesem System (zu einem Router, zu einem verteilenden Laptop oder einem stationären PC).

Die Datenübertragung an das Netz wird nicht durch den gesamten Block durchgeführt, sondern durch die Aufteilung in Standardpakete und Segmente, die, wenn sie von der empfangenden Partei empfangen werden, zu einem einzigen Ganzen zusammengefasst werden. Das Sniffer-Programm ist in der Lage, alle möglichen Übertragungskanäle jedes Segments zu überwachen und zum Zeitpunkt des Übertragens (unregistrierender) ungeschützter Pakete an an das Netzwerk angeschlossene Geräte (Router, Hubs, Switches, Computer oder mobile Geräte) werden die notwendigen Daten extrahiert, die die gleichen Passwörter enthalten können. So wird das Hacken des Passworts zu einer gemeinsamen Business-Technik, vor allem, wenn es nicht verschlüsselt ist.

Aber auch mit dem Einsatz moderner Passwort-Verschlüsselungstechnologien kann er mit dem entsprechenden Schlüssel übertragen werden. Wenn es eine offene Taste ist, ist das Passwort einfach. Wenn der Schlüssel auch verschlüsselt ist, kann der Angreifer problemlos ein Entschlüsselungsprogramm anwenden, das am Ende auch zu Datenriss führen wird.

Woher kommt der Sniffer des Netzwerks?

Der Umfang der Verwendung von Schnüffeln ist sehr einzigartig. Es ist nicht nötig zu denken, dass jeder praktische Sniffer in Russisch ausschließlich ein Mittel der Hacker ist, die versuchen, unbefugte Eingriffe in den Netzwerkverkehr zu machen, um wichtige Informationen zu erhalten.

Mit gleichem Erfolg können Schnüffler von Anbietern genutzt werden, die auf der Grundlage ihrer Daten den Verkehr ihrer Benutzer analysieren und die Sicherheit von Computersystemen erhöhen. Obwohl solche Geräte und Anwendungen als Antisniffers bezeichnet werden, sind dies die häufigsten Schnüffler, als ob sie in die entgegengesetzte Richtung arbeiten.

Natürlich benachrichtigt niemand die Benutzer über solche Aktionen von der Seite des Anbieters, und es gibt hier keine besondere Bedeutung. Normaler Benutzer ist unwahrscheinlich, dass er selbständig Gegenmaßnahmen ergreift. Und für einen Anbieter ist die Verkehrsanalyse oft sehr wichtig, da sie Versuche verhindern kann, Netzwerke von außen zu stören, weil sie den Zugriff auf übertragene Pakete analysieren können, können Sie zumindest auf der Basis der gleichen externen IP-Adressen von Geräten, die die gesendeten Segmente abfangen wollen, einen unberechtigten Zugriff darauf verfolgen. Aber das ist das einfachste Beispiel, denn die ganze Technik ist viel komplizierter.

Die Anwesenheit eines Schnüffels

Während wir so etwas wie "sniffer" beiseite lassen. Was das ist, ist schon ein wenig verständlich, jetzt lasst uns sehen, welche Zeichen es möglich ist, das "Abhören" des Schnüffels selbst zu bestimmen.

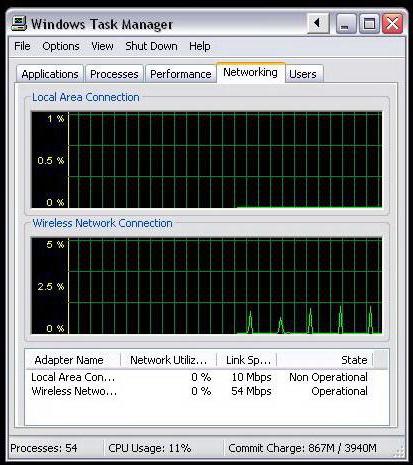

Wenn alles in Ordnung mit dem Computersystem ist und die Netzwerk- oder Internetverbindung ohne Ausfälle funktioniert, ist das erste Anzeichen von Störungen von außen eine Abnahme der Geschwindigkeit der Paketübertragung im Vergleich zu dem vom Anbieter angegebenen. In Windows-basierten Systemen kann der Standardbenutzer die Geschwindigkeit des normalen Benutzers kaum bestimmen, auch wenn das Netzwerkstatusmenü auf das Verbindungssymbol geklickt wird. Hier wird nur die Anzahl der gesendeten und empfangenen Pakete angegeben.

Ebenso zeigt die Leistung im "Task-Manager" die notwendigen Informationen in vollem Umfang an, außerdem kann die Geschwindigkeitsreduzierung mit den Einschränkungen der Ressource selbst verbunden sein, auf die zugegriffen wird. Es ist am besten, spezielle Utilities-Analysatoren zu verwenden, die übrigens auf dem Prinzip des Sniffer arbeiten. Das einzige, was Sie beachten müssen, ist, dass Programme dieses Typs nach der Installation Fehler verursachen können, die aufgrund von Konflikten mit Firewalls auftreten (eingebaute Windows-Firewall oder Drittanbieter-Programme und Hardware des "Eisen" -Typs). Daher sollten zum Zeitpunkt der Analyse die Schutzscheiben vollständig abgetrennt werden.

Schlussfolgerung

Das in der Tat und alles, was so etwas wie "sniffer" betrifft. Was ist in Bezug auf ein Hacking oder Schutz-Tool, sollte grundsätzlich klar sein. Es bleibt, ein paar Worte über Online-Applets hinzuzufügen. Sie werden meistens von Hackern benutzt, um die IP-Adresse des Opfers zu erhalten und auf vertrauliche Informationen zuzugreifen. Neben der Tatsache, dass ein solcher Online-Sniffer seine unmittelbare Funktion ausführt, ändert sich auch die IP-Adresse des Angreifers. In dieser Hinsicht sind solche Applets etwas wie anonyme Proxy-Server, die echte User-IP verstecken. Aus verständlichen Gründen werden Daten über solche Internetressourcen nicht gegeben, da die Einmischung in die Arbeit anderer Computer mit diesen Programmen, die offiziell offiziell platziert ist, illegal und strafbar ist.