IMAP Sicherheitsspeicher

Mit der Verbreitung der Informationstechnologie wird ein wichtiger Sicherheitsaspekt. Und wir müssen unterschiedliche Entwicklungen durch verschiedene Aspekte und in Bezug auf Arbeit. Hier zum Beispiel, IMAP Sicherheit – was ist das? Wie zuverlässig ist das Internet Message Access Protocol? Die er einen Vorteil hat, was sich daraus entwickelt, was sind die verschiedenen Versionen und der Mechanismus funktioniert – das ist eine kurze Nacherzählung des Inhalts des Artikels ist, mit denen Sie jetzt begonnen.

Was ist IMAP?

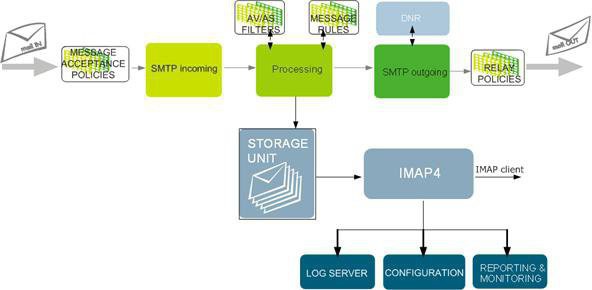

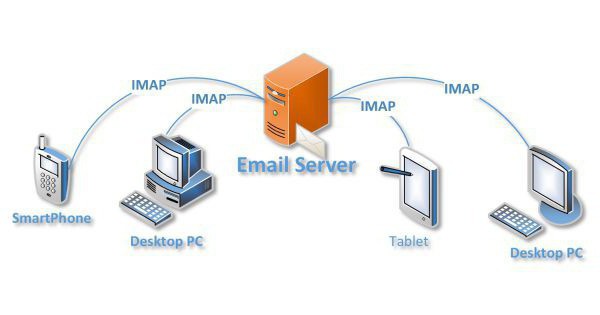

Korrespondenz Sicherheit ist wichtig, aufgrund der Tatsache, dass es wertvolle Informationen enthalten. Dieses Protokoll wird auf der Anwendungsschicht verwendet um Zugang zu E-Mail-Daten nur auf den Personen, die sie erhalten sollten. Es wurde auf Basis von TCP entwickelt und verwendet für ihre Bedürfnisse 143-Port. IMAP erlaubt es der Benutzer mit E-Mail zu arbeiten, die auf einem zentralen Server befinden. Ein Programm, das dieses Protokoll verwendet, führt die notwendigen Maßnahmen, um den Eindruck zu erwecken, dass alle Korrespondenz auf dem Computer des Benutzers ist. Ein hohes Volumen an Sendungen speziellen IMAP-Server verwendet werden. Manipulation von Briefen erfordert keine ständige Übertragung von Dateien an den Empfänger, in dem es Inhalt. Aber das ist nicht das einzige Protokoll , das in verwendet wird , die Postdienste. Um zum Beispiel einer Nachricht Verwendung SMTP zu senden, da das Team zu IMAP Sicherheit gesendet garantiert nicht vollständig kann. Es gibt bekannte Sicherheitslücken.

Korrespondenz Sicherheit ist wichtig, aufgrund der Tatsache, dass es wertvolle Informationen enthalten. Dieses Protokoll wird auf der Anwendungsschicht verwendet um Zugang zu E-Mail-Daten nur auf den Personen, die sie erhalten sollten. Es wurde auf Basis von TCP entwickelt und verwendet für ihre Bedürfnisse 143-Port. IMAP erlaubt es der Benutzer mit E-Mail zu arbeiten, die auf einem zentralen Server befinden. Ein Programm, das dieses Protokoll verwendet, führt die notwendigen Maßnahmen, um den Eindruck zu erwecken, dass alle Korrespondenz auf dem Computer des Benutzers ist. Ein hohes Volumen an Sendungen speziellen IMAP-Server verwendet werden. Manipulation von Briefen erfordert keine ständige Übertragung von Dateien an den Empfänger, in dem es Inhalt. Aber das ist nicht das einzige Protokoll , das in verwendet wird , die Postdienste. Um zum Beispiel einer Nachricht Verwendung SMTP zu senden, da das Team zu IMAP Sicherheit gesendet garantiert nicht vollständig kann. Es gibt bekannte Sicherheitslücken.

Warum IMAP-Protokoll wurde entwickelt?

Es wurde als Alternative zu POP3 entwickelt. Es begann alles wegen der Mängel der letzteren. So muss es nicht Kapazität zu verwalten, zu verschieben und zu speichern Nachrichten auf dem Server. Das ist, weil dies und das IMAP-Protokoll wurde entwickelt, das die Möglichkeit bietet, durch das Speichern von Daten auf einem Remote-Server E-Mails an verschiedenen Orten zu erhalten.

Es wurde als Alternative zu POP3 entwickelt. Es begann alles wegen der Mängel der letzteren. So muss es nicht Kapazität zu verwalten, zu verschieben und zu speichern Nachrichten auf dem Server. Das ist, weil dies und das IMAP-Protokoll wurde entwickelt, das die Möglichkeit bietet, durch das Speichern von Daten auf einem Remote-Server E-Mails an verschiedenen Orten zu erhalten.

Vorteile gegenüber POP3

Warum wurde dieses Protokoll verwendet? Die Tatsache, dass die IMAP-E-Mail-Angebote, zusätzlich zu den oben genannten, noch eine Reihe von Vorteilen:

- Warten Sie nicht bis die aktive trennen Benutzeroberfläche.

- Die Nachrichten werden heruntergeladen nur, wenn es relevante Anforderungen vom Client aus.

- Zugriff mehrerer Personen können wird, von denen jede in der Lage gleichzeitige gemacht Überblick über alle Änderungen zu halten.

- Der Client kann erstellen, ändern und den Namen der Felder löschen und verschieben Nachrichten zwischen ihnen. Auch, wenn Sie IMAP-Erweiterung 4 Access Control List haben, können Sie die Berechtigungen ändern.

- Sie können den Status der Nachricht verfolgen (gelesen worden ist, gelöscht, schickte Antwort, etc.). Einzelheiten dieser Aktionen werden Flags genannt, und sie werden auf Servern gespeichert.

- Nachrichten immer auf dem Server ausgeführt und es gibt einen klaren Mechanismus für die Expansion.

Nachrichten und deren Attribute

IMAP bietet Sicherheit arbeiten ausschließlich mit Messaging und für sie brauchen keine Pakete mit speziellen Header. Jeder von ihnen hat seine eigenen Attribute. Sie können einzeln oder zusammen mit anderen definiert werden. Im Moment gibt es sechs Versionen des IMAP-Protokolls, aber fast immer nur die letzten von ihnen verwendet.

IMAP bietet Sicherheit arbeiten ausschließlich mit Messaging und für sie brauchen keine Pakete mit speziellen Header. Jeder von ihnen hat seine eigenen Attribute. Sie können einzeln oder zusammen mit anderen definiert werden. Im Moment gibt es sechs Versionen des IMAP-Protokolls, aber fast immer nur die letzten von ihnen verwendet.

UID

Jede Nachricht erhält einen 32-Bit-Code. Dazu wird eine eindeutige Kennung hinzugefügt. Zusammen bilden sie eine 64-Bit-Sequenz, die erforderlich ist, um die Nachricht zu identifizieren. Das ist die IMAP-Sicherheit. Je später es kam, desto wichtiger ist die UID. Dieser Parameter wird als ein Antwortcode verwendet wird, wenn ein Postfach auswählen. Er will nicht während einer Sitzung oder zwischen ihnen wechseln. Wenn die technischen Voraussetzungen Bearbeitung dieses Parameters benötigen, muss die UID größer sein als zuvor. Wird für die Datenübertragung ist die gleiche IMAP-Port.

Die Seriennummer der Meldung

Es beginnt mit einem. Die Zahl jeder nachfolgenden Nachricht um 1 erhöht, wie zu den vorherigen verglichen. Ein wichtiger Unterschied aus der Mailbox, die es während einer Sitzungsverbindung ändern kann: zum Beispiel, wenn sie vollständig E-Mails zu löschen.

Es beginnt mit einem. Die Zahl jeder nachfolgenden Nachricht um 1 erhöht, wie zu den vorherigen verglichen. Ein wichtiger Unterschied aus der Mailbox, die es während einer Sitzungsverbindung ändern kann: zum Beispiel, wenn sie vollständig E-Mails zu löschen.

Fahnen Beiträge

Dieses Attribut wird als eine Liste, in denen es keine oder mehr benannte Token, die mit den grundlegenden Informationen korreliert sind. Die IMAP-4.1 zwei Arten von Fahnen eingeführt. Sie können vorübergehend arbeiten (während der Sitzung) oder permanent sein. System genannt, die die Flagge, der Name, für die in der Protokollspezifikation definiert ist. Sie alle müssen mit beginnen. Derzeit liegen keine solchen System-Flags identifiziert:

Dieses Attribut wird als eine Liste, in denen es keine oder mehr benannte Token, die mit den grundlegenden Informationen korreliert sind. Die IMAP-4.1 zwei Arten von Fahnen eingeführt. Sie können vorübergehend arbeiten (während der Sitzung) oder permanent sein. System genannt, die die Flagge, der Name, für die in der Protokollspezifikation definiert ist. Sie alle müssen mit beginnen. Derzeit liegen keine solchen System-Flags identifiziert:

- Gesehen – Nachricht lesen;

- Beantwortet – eine Antwort senden;

- Recent – eine Nachricht während der aktuellen Sitzung erschien;

- Draft – wurde als Entwurf markiert;

- Markiert – der Benutzer die Nachricht als wichtig markiert hat;

- Deleted – Fernbedienung.

Das interne Datum und Uhrzeit der Nachricht

Wie zu definieren, welche Werte innerhalb dieser Parameter sein muss? Wenn die Nachricht unter Verwendung des SMTP-Protokolls geliefert wird, wird die Zeit und das Datum des endgültigen Bestimmungsort gebracht. Wenn Sie den Kopierbefehl verwenden, verwendet die Parameter durch den Absender. Sie können eingestellt werden und die Uhrzeit und das Datum – hierfür den Befehl append verwenden.

Talk-Server und Client

Bei IMAP-Kommunikation unter Verwendung tritt das Client-Server-Prinzip für den Aufbau. Also, zunächst einmal schickt sich die Befehle, und die zweite sendet die angeforderten Daten sowie Informationen über die Erledigung des Ersuchens. Alle Nachrichten haben die Form einer Zeichenfolge, die mit einer speziellen Sequenz endet. Durchführung aller Verfahren beginnt durch Kundenteams. Sie erkennen auf Grund der speziellen Präfix-ID (die als eine kurze alphanumerische Zeichenfolge handelt), die ein Etikett genannt wird. Jedes Team hat seine eigene Nummer.

Bei IMAP-Kommunikation unter Verwendung tritt das Client-Server-Prinzip für den Aufbau. Also, zunächst einmal schickt sich die Befehle, und die zweite sendet die angeforderten Daten sowie Informationen über die Erledigung des Ersuchens. Alle Nachrichten haben die Form einer Zeichenfolge, die mit einer speziellen Sequenz endet. Durchführung aller Verfahren beginnt durch Kundenteams. Sie erkennen auf Grund der speziellen Präfix-ID (die als eine kurze alphanumerische Zeichenfolge handelt), die ein Etikett genannt wird. Jedes Team hat seine eigene Nummer.

Vielleicht zwei Fälle, in denen die vom Client gesendeten Daten sind nicht vollständig. Das erste – das Argument ist mit einem Code versehen, die zuvor bestimmt Anzahl von Oktetts, die in der Troc ist. Zweitens – erfordert eine Antwort vom Server. In beiden Fällen erhält der Kunde einen Antrag auf Fortsetzung des Teams, die notwendigerweise mit diesem Charakter als + beginnt. Im Fall des Erhalts einer bestimmten Art von Übertragung muss durch die Daten ausgefüllt werden, sonst wird es möglich sein, einen neuen Prozess zu starten. Lesen, Analyse, Auswahlparameter und Datentransferprotokoll-Server wird durch den Empfänger durchgeführt wird. Wenn die Befehlsverarbeitung abgeschlossen ist, wird der Client eine Antwort auf diesen Hinweis gesendet. Informationen, die den Abschluss der Befehle nicht mit dem Präfix * geliefert anzuzeigen. Es ist nicht markierte Antworten genannt. Praxis der Server als Antwort auf die Anforderung des Clients oder auf eigene Initiative Senden von Daten. Ihr Format ist unabhängig von der Grund, warum sie gesendet wurden.

Und was kann über die beliebten Dienste wie Gmail gesagt werden? IMAP-Einstellungen normale Benutzer nicht zur Verfügung, aber Sie können, wenn ein Schreiben durch einen speziellen Client senden. Aber das ist lediglich nur das Schreiben gehen.

Und was ist eigentlich notwendige Antwort? Sie berichten über den Erfolg / Misserfolg der Informationen. Die Antwort wird verwendet immer das gleiche Label, das der Kunde das Team verwendet hat, die den Prozess gestartet. Es ist daher möglich, Multithreading Datenübertragung, und sie werden nicht mit sich selbst verwechselt werden. drei Arten von Antwort vom Server wurden entwickelt, um die Situation zu klären:

- Die erfolgreiche Ausführung.

- Scheitern.

- IMAP-Protokollfehler (tritt auf, wenn ein unbekannter Befehl angewandt wird, oder der Server zu erkennen, dass es ein Problem mit der Syntax).

Client-Feature ist, dass es immer eine Antwort zu handhaben hergestellt werden, die zu ihm kommt. Diese sind erforderlich, so geschrieben werden, dass der Kunde konnte sie direkt verwenden, Server-Lookups Senden unnötig. Sehen Sie, wie Sie können in Google Mail. IMAP – Einstellungen können wegen bearbeitet oder geändert werden Mail – Clients mit breiter Funktionalität.

Abschluss

Dieses Sicherheitsprotokoll kann erheblich die Zuverlässigkeit der Daten verbessern, und es kann eine wesentliche Gewähr dafür bieten, dass der Dritte nicht in der Lage, auf die Informationen zuzugreifen. Das bedeutet aber nicht, dass jemand anderes den Brief nicht lesen kann. Potenziell gefährdet bleibt der Server und der Benutzer auf das geringe Bewusstsein über Betrug Tricks zurückzuführen persönlich kann sie alle notwendigen Informationen für den Zugriff auf E-Mail geben.

Dieses Sicherheitsprotokoll kann erheblich die Zuverlässigkeit der Daten verbessern, und es kann eine wesentliche Gewähr dafür bieten, dass der Dritte nicht in der Lage, auf die Informationen zuzugreifen. Das bedeutet aber nicht, dass jemand anderes den Brief nicht lesen kann. Potenziell gefährdet bleibt der Server und der Benutzer auf das geringe Bewusstsein über Betrug Tricks zurückzuführen persönlich kann sie alle notwendigen Informationen für den Zugriff auf E-Mail geben.