Der Artikel berichtet über das, was dudos, die einen ähnlichen Angriff verwendet, was die technische Umsetzung und Folgen ist.

Das digitale Zeitalter

Bis vor kurzem habe ich einen Computer nicht jeden lassen konnte, nicht auf das Internet zu nennen. Zum Glück, die digitale Technologie entwickelt sich sehr schnell, und heute wird niemand mit dem Internet überrascht PC oder unbegrenzten Breitband-Verbindung sein. Natürlich zu allen Zeiten, zu Beginn dieser Technologien waren diejenigen, die in der Fähigkeit von Menschen ohne Hardware oder Betriebssystemen interessiert waren. Es schien so Hacker – Menschen, die die Systemschwachstellen oder das Erstellen von Malware verwenden. Neben dem direkten Contracting wird jedoch häufig so genannte dudos. Also, was dudos und wie ein solcher Angriff ausgeführt wird? Dabei werden wir verstehen.

Definition

Lassen Sie uns zunächst auf die offizielle Terminologie drehen. Und das zu Recht sagen, DoS oder DDoS-Attacke, die englischen Denial of Service – DoS. Aber dieser Name hatte nicht nach jedermanns Geschmack, und es wurde mit dem vertraut zu unseren Ohren „dudos“ schnell verändert. Sie sind jedoch nicht alle. Also, was dudos?

In der Tat ist dies ein Remote-Angriff auf einem bestimmten Computersystem um oder zum Scheitern zu bringen, oder neu starten, so dass es für andere Benutzer verfügbar sein. Für eine einfache Erklärung ist notwendig, ein wenig über die Grundsätze des Betriebes von Servern und auf sie zugreifen zu sprechen.

Wenn wir auf einem bestimmten Server verweisen , wo sich der Standort befindet oder etwas anderes, das Signal von den Teams auf dem Server herumgefahren, und es waren auch miserabel, aber Leistung und Rechen Bandbreite des Internet – Kanals. Natürlich ist ein solches System sehr mächtig, aber wenn solche Anfragen beginnen, kontinuierlich zu fließen (zB Seite zu aktualisieren) von den Zehntausenden von verschiedenen Computern gibt es eine Überlastung des Zielsystems und der Server kann nicht mit dem Strom von Anfragen zu bewältigen. Als Ergebnis werden sie zur Verfügung. So, jetzt wissen wir, was dudos.

Methoden

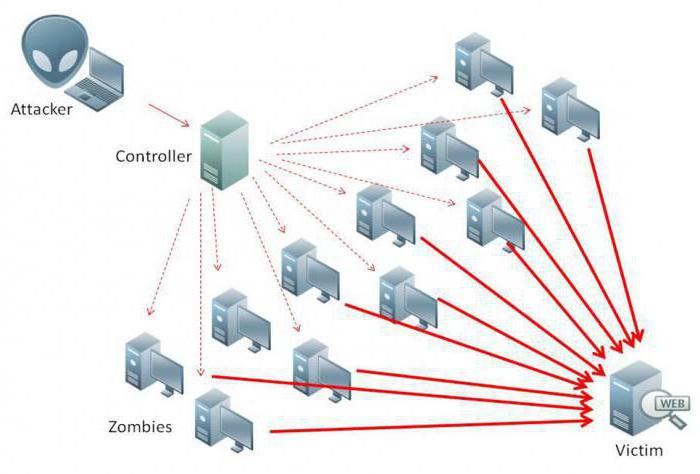

Die gebräuchlichste Methode beinhaltet das Verfahren ein „Zombie Netzwerk“ zu schaffen. Wie für einen solchen Angriff müssen Sie eine Menge verschiedener Anfragen von mehreren Computern, müssen sie die Hacker oder böswillige Benutzer Gruppe von irgendwo. Und ein oder zwei Dutzend persönlicher wird nicht genug sein. Dazu erstellen Sie ein einfaches Virus, das die Computer von Benutzern über das Internet infiziert, und die es ermöglicht, sie zu verwalten. Natürlich einige von Anti-Virus-Programmen gefangen, aber die Mehrheit bleibt im System für eine lange Zeit. Und zur richtigen Zeit auf Befehl alle die Tausende von „Zombie-Computer“ einen Angriff auf einem Server beginnen.

Es gibt eine andere weniger populäre Art und Weise. Er bewarb sich vor allem im Zuge der öffentlichen Aufschrei und Unruhe, wenn die Menschen sich bewusst in einem solchen Angriff teilnehmen möchten. Es schafft ein einfaches Programm für dudosa die Benutzer und laufen herunterladen. Ihre Arbeit – und sitzt still im System und ständig einen zu werfen oder die anderen Server konstant unaufhörlichen Anfragen.

Gründe

Die Gründe für solche Aktionen können viele sein. Meistens ist es Geld. Zum Beispiel auf Antrag eines bestimmten menschlichen muß, um die Wettbewerbs-Website in der Wirtschaft oder in der Politik „put“. Und der erste Angriff im Jahr 1999 durchgeführt, für den FBI-Server nach dem Anziehen der jüngsten Maßnahmen für Hacker. Es lohnt sich auch die besuchte Seite zu erinnern – ist nicht nur ein Spaß für die Eigentümer und Einkommen. In einer einfachen Content-bezogene Werbung ist wirklich beliebter Ort mehrere hunderttausend Rubel pro Tag sein kann. So dudos Angriff – ist nicht nur Unterhaltung oder Protest.

Jetzt entwickelt und Methoden zum Schutz verbessert, aber absolut noch nicht.